Удалось получить доступ к файловым структурам известнейших сайтов (в общей сложности 3320 сайтов) и в ряде случаев их полные исходные коды. Казалось бы, что в XXI веке трудно найти подобную уязвимость. Оказалось, что корнем сегодняшнего зла является вполне повседневная вещь. Наверняка каждый из вас когда-нибудь имел дело с системой контроля версий SVN.

Удалось получить доступ к файловым структурам известнейших сайтов (в общей сложности 3320 сайтов) и в ряде случаев их полные исходные коды. Казалось бы, что в XXI веке трудно найти подобную уязвимость. Оказалось, что корнем сегодняшнего зла является вполне повседневная вещь. Наверняка каждый из вас когда-нибудь имел дело с системой контроля версий SVN.

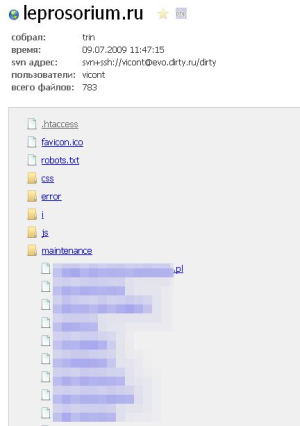

SVN является продвинутым средством для организации совместной разработки десятков, а то и сотен разработчиков. В силу особенностей архитектуры, SVN хранит в каждой директории проекта свои метафайлы, аккуратно сложенные в скрытую директорию .svn. В одном из файлов под названием entries находится список всех файлов и директорий, расположенных в той же папке, что и .svn. Так же там находится информация о расположении репозитория, размере файлов, даты их изменения и логины пользователей, работающих над проектом.

В той же папке .svn находится директори text-base, в которой лежат последние версии всех файлов, находящихся в репозитории. Картину дополняет так же и то, что файлы имеют нестандартное расширение, которое позволяет их сразу отправить на интерпретатор, а дополнительное расширение .svn-base, благодаря которому файл отдается запросившему его человеку как голый исходный код!

Например, исходник classmates.com (это американские "Одноклассники")

Обсуждение на Хабре (осторожно! большой трафик!)

Нужно правильно выкладывать код, без .svn

Ха...

Я граббер написал на Python Сча сканирую все домены Ru и top1m с alexa

Что примечательно - очень много таких сайтов, но больше чем в половине даже .svn-base файлы исполняются интерпретатором (((

или правильно настраивать вебсервер, чтобы .svn отклонялось, если присутствует в запросе, а лучше вообще переходить на git )